|

| 1 | +--- |

| 2 | +layout: post |

| 3 | +title: "STM32-USBx-Device-HID-standalone-移植示例-LAT1466" |

| 4 | +date: 2025-09-05T13:14:18+0800 |

| 5 | +description: "目前 USBx Device standalone 的官方示例较少,不过使用 STM32CubeMX 可以快速地生成USBx Device 相关类的示例工程,会很方便大家的开发。这里以 NUCLEO-H563 为例,实现 USBx Device HID Standalone 类,大家可以以此为参考移植到其他的 USBx Device 类。" |

| 6 | +keywords: "stm32 usb hid库移植" |

| 7 | +categories: ['通讯接口'] |

| 8 | +tags: ['嵌入式硬件', 'Usbx', 'Stm', 'Standalone', 'Javascript', 'Hid', 'Device'] |

| 9 | +artid: "151212753" |

| 10 | +arturl: "https://blog.csdn.net/2501_92678806/article/details/151212753" |

| 11 | +image: |

| 12 | + path: https://api.vvhan.com/api/bing?rand=sj&artid=151212753 |

| 13 | + alt: "STM32-USBx-Device-HID-standalone-移植示例-LAT1466" |

| 14 | +render_with_liquid: false |

| 15 | +featuredImage: https://bing.ee123.net/img/rand?artid=151212753 |

| 16 | +featuredImagePreview: https://bing.ee123.net/img/rand?artid=151212753 |

| 17 | +cover: https://bing.ee123.net/img/rand?artid=151212753 |

| 18 | +image: https://bing.ee123.net/img/rand?artid=151212753 |

| 19 | +img: https://bing.ee123.net/img/rand?artid=151212753 |

| 20 | +--- |

| 21 | + |

| 22 | + |

| 23 | + |

| 24 | +# STM32 USBx Device HID standalone 移植示例 LAT1466 |

| 25 | + |

| 26 | + |

| 27 | + |

| 28 | +***关键字:**USBx, Device, HID,standalone* |

| 29 | + |

| 30 | +#### 1.设计目的 |

| 31 | + |

| 32 | +目前 USBx Device standalone 的官方示例较少,不过使用 [STM32CubeMX](https://www.stmcu.com.cn/ecosystem/Cube/STM32cubemx "STM32CubeMX") 可以快速地生成 USBx Device 相关类的示例工程,会很方便大家的开发。这里以 NUCLEO-H563 为例,实现 USBx Device HID Standalone 类,大家可以以此为参考移植到其他的 USBx Device 类。 |

| 33 | + |

| 34 | +#### 2.示例移植 |

| 35 | + |

| 36 | +参考官方示例代码:……\STM32Cube_FW_H5_V1.3.0\Projects\NUCLEO-H563ZI\Applications\USBX\Ux_Device_HID_Standalone |

| 37 | + |

| 38 | +##### 2.1.生成 STM32CubeMX 工程 |

| 39 | + |

| 40 | +新建 STM32CubeMX 工程 :STM32H563ZIT6U,选择“without TrustZone activated”. |

| 41 | + |

| 42 | +另外,STM32CubeMX 中未作说明的配置保持默认. |

| 43 | + |

| 44 | +###### 2.1.1 System Core 相关配置 |

| 45 | + |

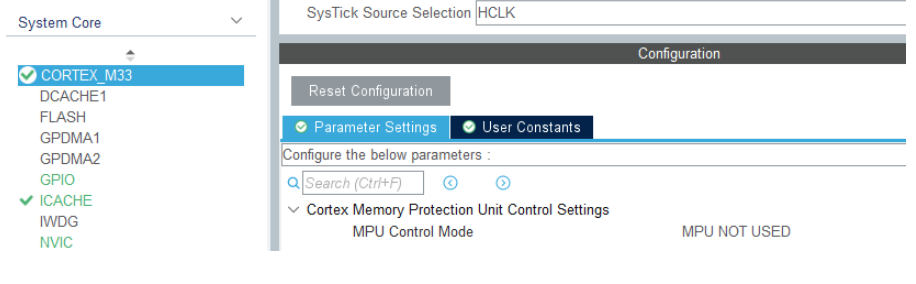

| 46 | +在 System Core 框架下,Cortex_M33 标签页面下默认使用的是 HCLK. 如下图: |

| 47 | + |

| 48 | + |

| 49 | + |

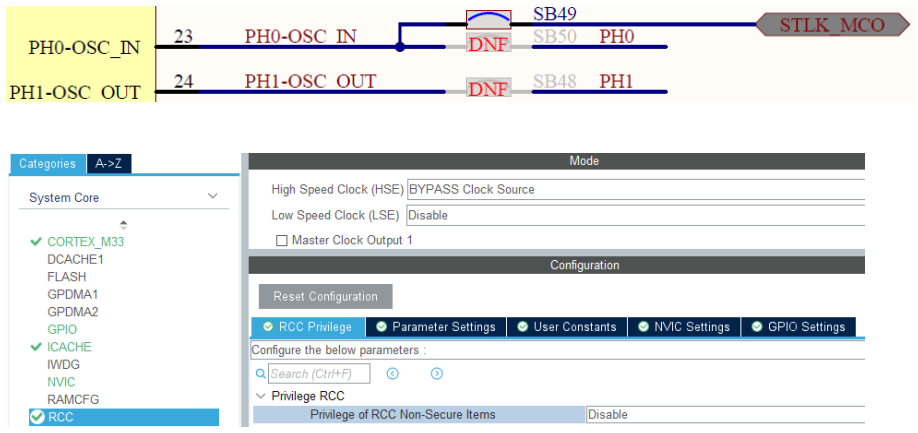

| 50 | +RCC 的标签页下面:采用“BYPASS Clock Source ” MCO 引脚输出作为 MCU 的系统时钟源,如下图: |

| 51 | + |

| 52 | + |

| 53 | + |

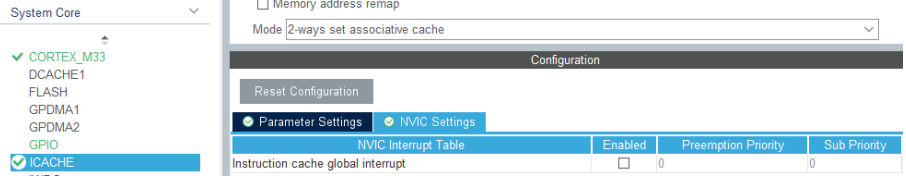

| 54 | +在 ICACHE 的标签页面下的配置如下图: |

| 55 | + |

| 56 | + |

| 57 | + |

| 58 | +另外,SYS 标签页面下的“Timebase Source”设为 “Systick ” |

| 59 | + |

| 60 | +###### 2.1.2 Connectivity 的相关配置 |

| 61 | + |

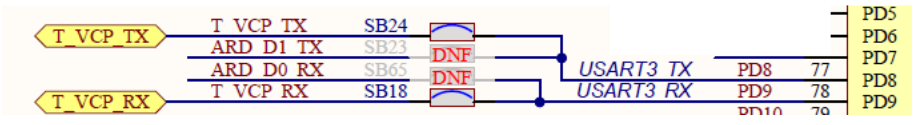

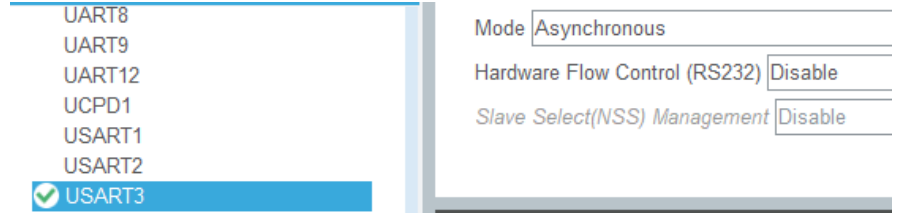

| 62 | +根据 NUCLEO-H563 的硬件原理图定义,这里选择 USART3 打印输出相关的 USB 操作信息。 |

| 63 | + |

| 64 | + |

| 65 | + |

| 66 | +不用开中断或者 DMA,波特率默认 115200. |

| 67 | + |

| 68 | +注意 USART3 使用的端口引脚是 PD8 与 PD9,与默认 STM32CubeMX 配置引脚不一样。 |

| 69 | + |

| 70 | + |

| 71 | + |

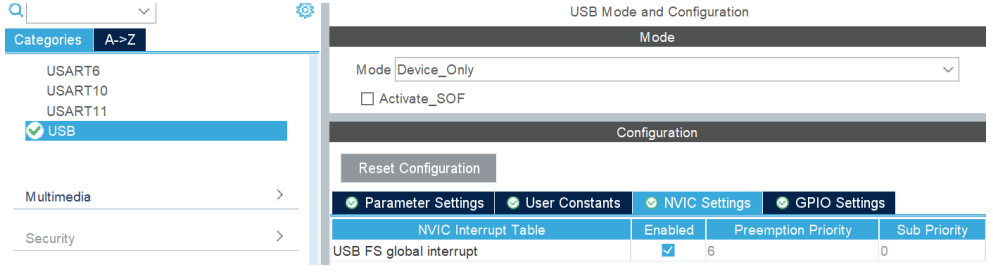

| 72 | +在 USB 下面的配置如下:中断优先等级设置为 6(在 NVIC 界面下修改); |

| 73 | + |

| 74 | + |

| 75 | + |

| 76 | +###### 2.1.3 Middleware 的相关配置 |

| 77 | + |

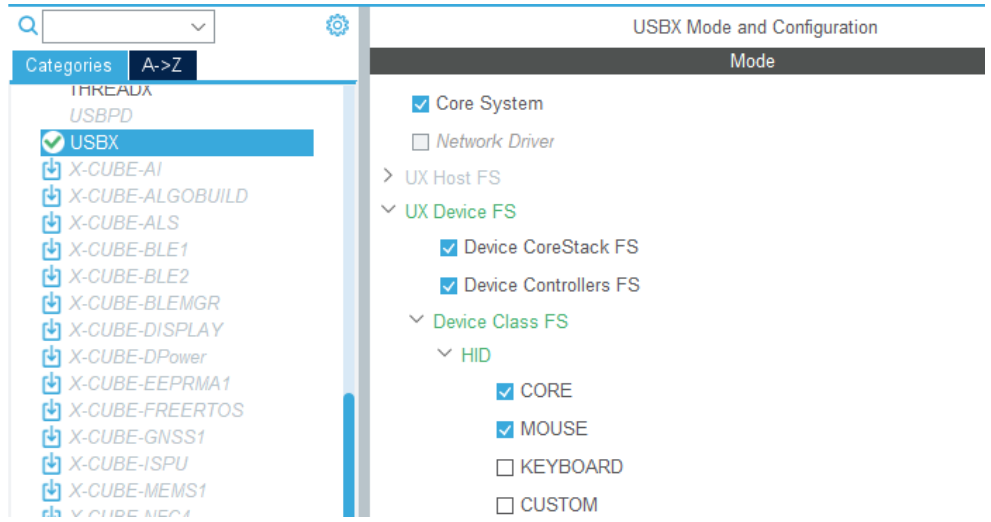

| 78 | +在 USBx 下面, 由于是 standalone 的示例,所以这里不用选择操作系统的中间件。 |

| 79 | + |

| 80 | + |

| 81 | + |

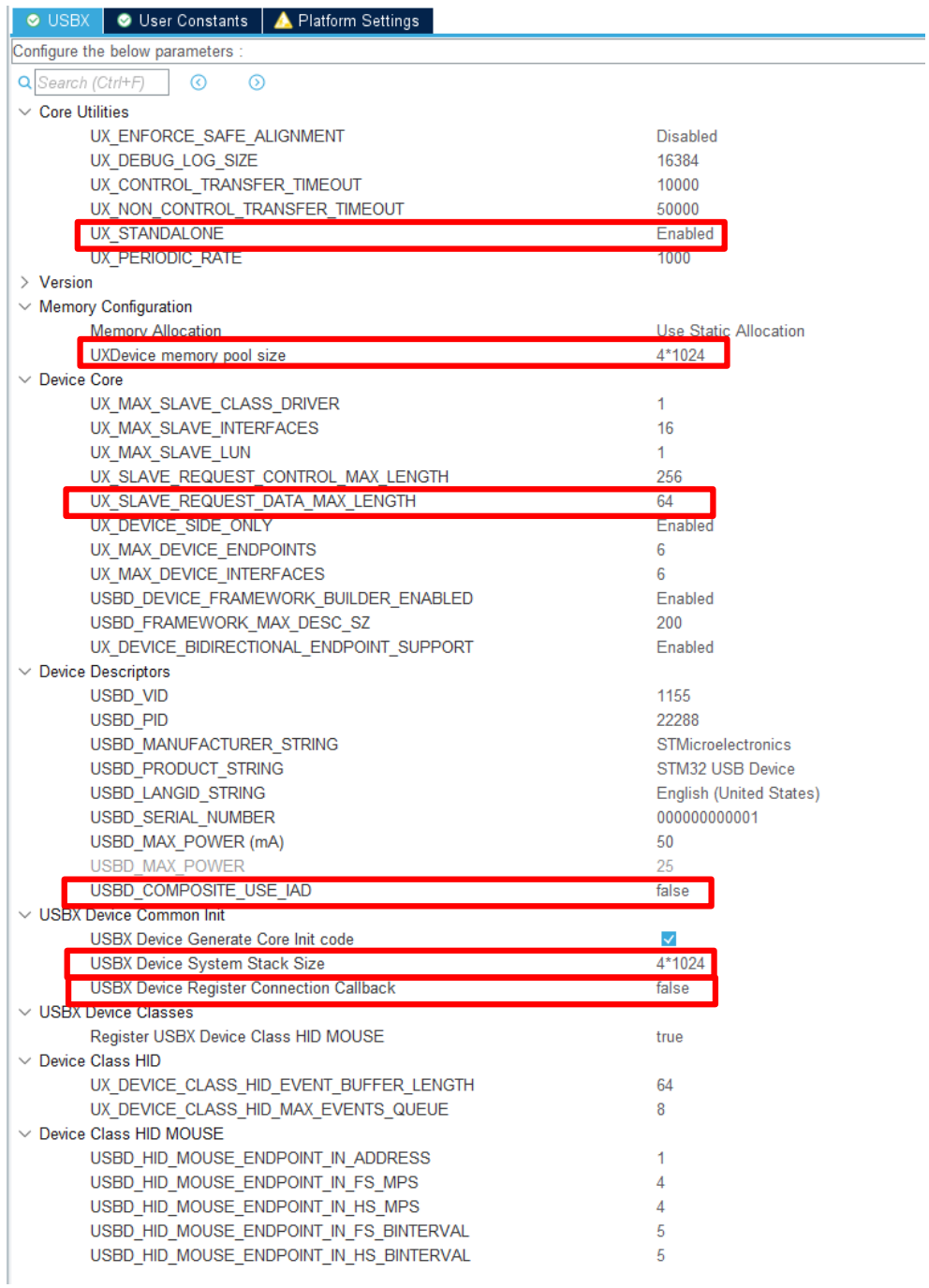

| 82 | +➢ USBX 的具体配置如下图,可以看出主要检查或修改了默认的如下框出来的几处地方。 |

| 83 | + ➢ UXDevice memory pool size 由默认的 1024 设置为 4K(4*1024Bytes) 。 |

| 84 | + ➢ UX_SLAVE_REQUEST_DATA_MAX_LENGTH 由默认的 2048 设置为 64 。 |

| 85 | + ➢ 由于当前例程并非复合设备,所以 USBD_COMPOSITE_USE_IAD 设置为 false。 |

| 86 | + ➢ USBX Device System Stack Size 由默认的 512 设置为 4K(4*1024Bytes) 。 |

| 87 | + ➢ USBX Device Register Connection Callback 设置为 false 。 |

| 88 | + ➢ 其余的配置保持默认即可。 |

| 89 | + |

| 90 | + |

| 91 | + |

| 92 | +###### 2.1.4 System Clock 相关配置 |

| 93 | + |

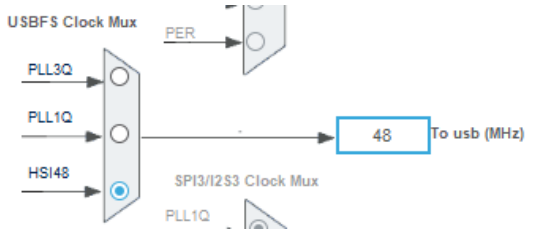

| 94 | +由于选择了 Bypass 模式的 8Mhz,注意要修改为一致(默认的是 25Mhz)。USB Device IP 的时钟需要 48Mhz,这里选择 HSI48=48Mhz ; |

| 95 | + |

| 96 | + |

| 97 | + |

| 98 | +###### 2.1.5 配置 HID 需要的按键 |

| 99 | + |

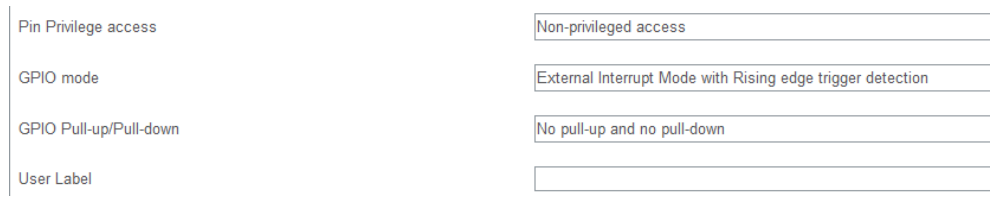

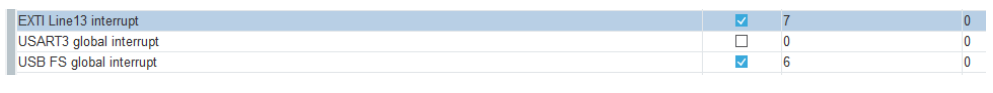

| 100 | +PC13 是对应原理图中的 USER BUTTON,配置如下,中断优先级为 7,比 USB(USB中断优先级设为 6) 低: |

| 101 | + |

| 102 | + |

| 103 | + |

| 104 | +并使能其中断,生成相关中断入口函数的代码, |

| 105 | + |

| 106 | + |

| 107 | + |

| 108 | +###### 2.1.6 生成项目工程 |

| 109 | + |

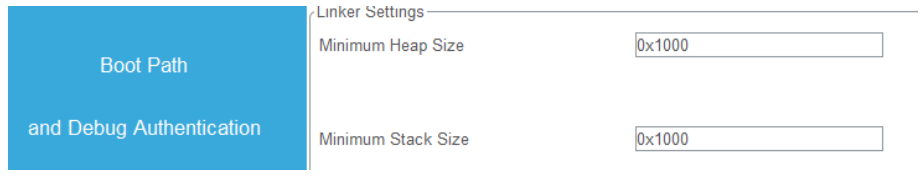

| 110 | +为项目工程命名,生成项目工程,适当配置堆栈的大小: |

| 111 | + |

| 112 | + |

| 113 | + |

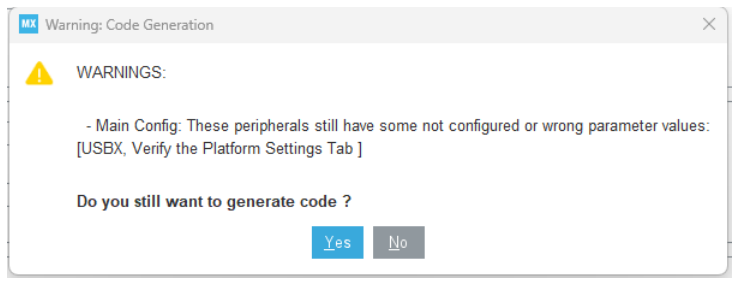

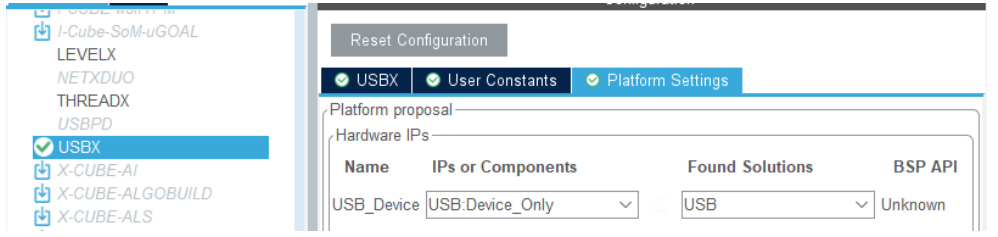

| 114 | +这时候可能会提示警告,如下图所示 : |

| 115 | + |

| 116 | + |

| 117 | + |

| 118 | +回过头去配置一下即可,如下图: |

| 119 | + |

| 120 | + |

| 121 | + |

| 122 | +然后生成项目工程代码。 |

| 123 | + |

| 124 | +##### 2.2.添加应用代码 |

| 125 | + |

| 126 | +注意:这个 LAT 是基于 STM32Cube_FW_H5_V1.X.X 中的“\STM32Cube_FW_H5_V1.x.x\Projects\NUCLEO-H563ZI\Applications\USBX\Ux_Device_HID_Standalone \”例程,所以本 LAT 中提到的函数或者变量都可以直接使用或者参考例程中的函数或者变量。 |

| 127 | + |

| 128 | +###### 2.2.1 完善串口打印 |

| 129 | + |

| 130 | +可以参考《STM32 USBx HOST HID standalone 示例移植》中的说明完善串口打印信息。由于是 USB Device,也可以通过 USB 协议分析仪去查看 log 调试(可选)。 |

| 131 | + |

| 132 | +###### 2.2.2 添加 USBx 的初始化函数 |

| 133 | + |

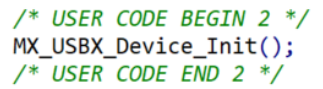

| 134 | +在 main.c 中添加初始化函数如下图,如果 main.c 中已经包含它,请忽略。 |

| 135 | + |

| 136 | + |

| 137 | + |

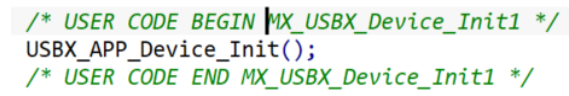

| 138 | +该函数在 CubeMX 中已经生成,添加调用即可;然后在 MX_USBX_Device_Init 函数的末尾去添加 USBX_APP_Device_Init ();的初始化的调用; |

| 139 | + |

| 140 | + |

| 141 | + |

| 142 | +➢ 添加相关函数的声明; |

| 143 | + ➢ 添加 PCD_HandleTypeDef hpcd_USB_DRD_FS; |

| 144 | + ➢ 添加USBX_APP_Device_Init函数中MX_USB_PCD_Init 函数的定义,该函数由STM32CubeMX 自动生成在 main.c 文件中,运行代码,你会发现此时枚举不成功。 |

| 145 | + |

| 146 | +###### 2.2.3 添加 USBx 的处理函数 |

| 147 | + |

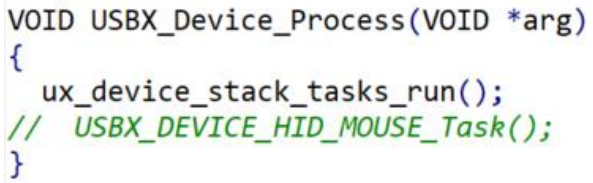

| 148 | +在 main 函数的 while 循环中添加函数 USBX_Device_Process(NULL);添加该函数USBX_Device_Process 的定义和申明在 app_usbx_device.c 文件中实现。 |

| 149 | + |

| 150 | + |

| 151 | + |

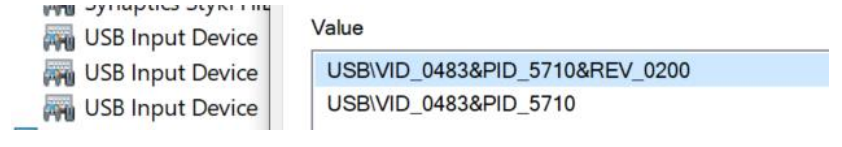

| 152 | +编译无问题后,运行,实现枚举。 |

| 153 | + |

| 154 | + |

| 155 | + |

| 156 | +###### 2.2.4 HID 按键功能的实现 |

| 157 | + |

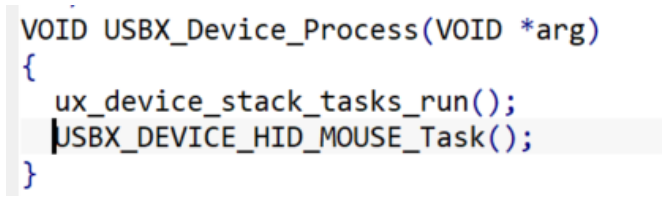

| 158 | +打开函数 USBX_DEVICE_HID_MOUSE_Task 并实现它,还有按键的 callback 回调函数的实现,复制粘贴例程程序的代码即可。 |

| 159 | + |

| 160 | + |

| 161 | + |

| 162 | +添加相关变量的申明,解决相应的编译错误之后,即可通过按键 User Button 模拟鼠标的功能。当每按一下 User Button(MCU 的 PC13 引脚),在 PC 端即可看到鼠标移动一下,符合预期。 |

| 163 | + |

| 164 | + |

| 165 | + |

| 166 | + |

| 167 | + |

0 commit comments